Съдържание

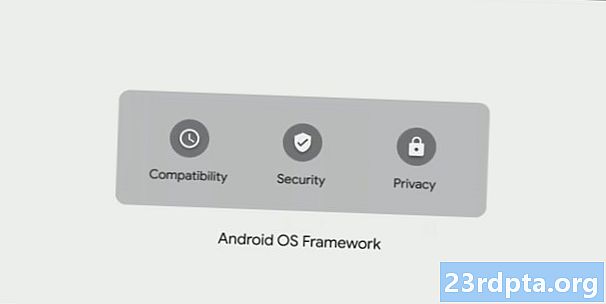

Сигурността и поверителността са по-важни от всякога и Google го знае. Компанията направи голямо време по отношение на двете на своята конференция за разработчици на Google I / O тази седмица в Mountain View. Обновеният фокус на Google върху сигурността и поверителността е подчертан в Android Q, където компанията е включила редица защитни слоеве.

Основите включват по-широко достъпно криптиране, ново поведение за удостоверяване и засилен код.

Adiantum, а не адамантиум

Костите на Върколака са присадени с измислен супер метал, който Marvel нарича адамантиум. По подобен начин Google защитава ядрото на Android в телефоните от нисък клас с профил на шифроване в реалния свят, наречен adiantum.

По-голямата част от телефоните от среден и висок клас днес имат мандат да изпълняват AES криптиране. AES изисква хардуерно ускорение, поради което работи правилно само на добре уредени устройства. AES не може да работи на повечето телефони в цената под $ 100, да не говорим за Wear OS или Android TV устройства и това е проблем, що се отнася до Google. Въведете adiantum.

Google ще изисква криптиране за всички устройства, започващи с Android Q.

Adiantum се основава на Linux ядро с отворен код. Google работи с екипите на Android Go и Android One, за да приемат adiantum в Android Q. Екипите на Android Go и Android One се координират от доставчици на силиций като Qualcomm и MediaTek, за да направят това реалност. Adiantum е софтуерно базирана алтернатива на AES с ускорен хардуер. Дори най-мощните устройства могат да се справят, което означава, че всичко, което може да се носи от медицински устройства, може да се наслаждава на сигурността, предлагана чрез криптиране.

Google ще изисква криптиране за всички устройства, започващи с Q, а adiantum е как устройствата от нисък клас ще го разположат. Устройствата от среден и висок клас, които могат да работят с AES, ще продължат да работят с AES.

Adiantum е в алфа статус в момента, но ще бъде готов до момента на финализиране на Android Q по-късно тази година.

Другата половина

Шифроването на устройства е една част от историята, криптирането на връзката от устройството към мрежата е втората част.

Android Q приема TLS 1.3, ревизия на стандарта IETF, която беше завършена миналата година. TLS 1.3 криптира и осигурява трафика от вашия телефон към каквато и да е интернет базирана услуга, към която се свързвате. С други думи, тази покупка, която искате да направите, докато сърфирате по Wi-Fi в Starbucks, сега е принудително защитена.

Google казва, че TLS 1.3 е по-чист и по-стабилен от TLS 1.2 и осигурява силното ръкостискане между субектите, необходими за сигурност. Скоростта е странично предимство. TLS 1.3 може да намали времето за свързване с около 40%. TLS 1.3 ще бъде активиран b по подразбиране в Android Q.

Биометрията изобилства

Биометрията ще играе по-видна роля в сигурността, докато взаимодействате с устройството си на базата на Android Q. Android Q актуализира API на BiometricPrompt, за да помогне на разработчиците да използват биометрични данни за целите на удостоверяването. Движейки се напред, разработчиците ще могат да наложат изрични или неявни действия.

При изрични действия потребителите трябва да извършат директно действие за удостоверяване чрез докосване на сензора за пръстови отпечатъци или сканиране на лицето им. Този тип удостоверяване ще се изисква за извършване на плащания или парични преводи.

При неявни действия потребителите няма да трябва да предприемат такъв директен подход. Приложенията могат автоматично да сканират лицето на потребителя при отваряне, например, позволявайки на потребителя да премине право към въпросното приложение. Google предвижда неявни действия, удостоверяващи влизане в приложението или поведение на формуляра.

Потребителите трябва да извършат директно действие за удостоверяване.

Разработчиците ще могат да позволят на потребителите да зададат по подразбиране ПИН, шаблон или архивиране на пароли за изрични или неявни действия, ако желаят, тъй като понякога не винаги е възможно телефонът да сканира лице поради осветление. От отделните приложения зависи този тип поведение.

Чист код

Google не поставя целия ефект на сигурността и поверителността на разработчиците и крайните потребители. Той работи за втвърдяването на собствения си код в различни части на операционната система, за да защити по-добре всички. Google казва, че се е съсредоточила върху ключови слабости, като медия, Bluetooth и, вярвате или не, на основното ядро.

Той използва фантазирани процеси като „изолация на процесите“, „прикрепяне на редукция на повърхността“ и „архитектурно разлагане“, за да открие уязвимостите и да ги използва. След като бяха открити дупките, Google ги закърпи.

Голяма част от тази работа се фокусира върху автоматизирането на всичко. Google иска крайните потребители да знаят, че техните телефони и други устройства са сигурни по подразбиране. Това е значителна стъпка напред. В комбинация с новите инструменти за поверителност и сигурност, достъпни за разработчиците, Android Q добавя фин слой броня (уви, а не вибраний) над платформата.